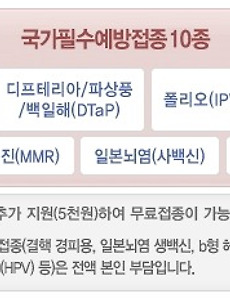

2012년 서울시 필수예방접종 전액 무료

┌──────────────────┬──────────────────┐ │10종 백신 │B형 간염, 결핵(BCG, 피내용), 디프테 │ │ │리아/파상풍/백일해(DTap), 폴리오 │ │ │(IPV), 홍역/유행성이하선염/풍진 │ │ │(MMR), 일본뇌염(사백신), 수두, 파상 │ │ │풍/디프테리아(Td), 디프테리아/파상 │ │ │풍/백일해/폴리오(DTaP-IPV), 디프테리│ │ │아/파상풍/백일해(DTaP) │ ├──────────────────┼──────────────────┤ │11종 감염병 │B형간염, 결핵, 디프테리아, 파상풍, │ │ │백일해, 폴리오, 홍역, 유행성이하선 │ │ │염, 풍진, 수두, 일본뇌염 │ └──────────────────┴──────────────────┘ ..

2012. 2. 13.

2012년 서울시 필수예방접종 전액 무료

┌──────────────────┬──────────────────┐ │10종 백신 │B형 간염, 결핵(BCG, 피내용), 디프테 │ │ │리아/파상풍/백일해(DTap), 폴리오 │ │ │(IPV), 홍역/유행성이하선염/풍진 │ │ │(MMR), 일본뇌염(사백신), 수두, 파상 │ │ │풍/디프테리아(Td), 디프테리아/파상 │ │ │풍/백일해/폴리오(DTaP-IPV), 디프테리│ │ │아/파상풍/백일해(DTaP) │ ├──────────────────┼──────────────────┤ │11종 감염병 │B형간염, 결핵, 디프테리아, 파상풍, │ │ │백일해, 폴리오, 홍역, 유행성이하선 │ │ │염, 풍진, 수두, 일본뇌염 │ └──────────────────┴──────────────────┘ ..

2012. 2. 13.